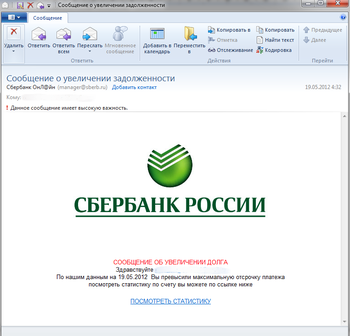

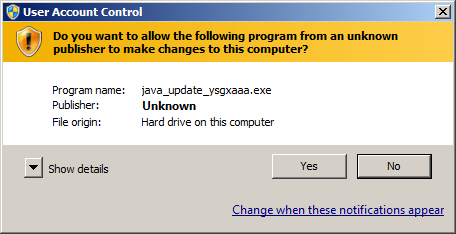

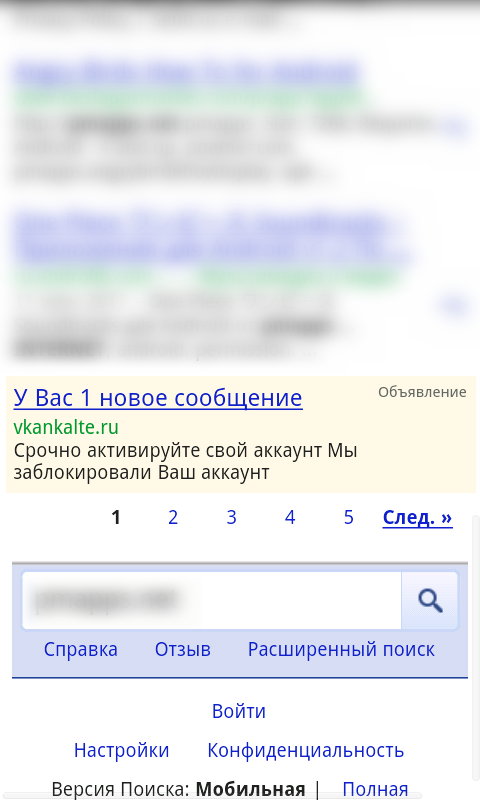

процессе работы с поисковой системой Google пользователь может обратить внимание на рекламное объявление, демонстрирующее на страницах поисковой выдачи сообщающее о том, что его «аккаунт заблокирован и требует активации». Тут же приводится ссылка на некий сайт vkankalte.ru, адрес которого отдаленно напоминает URL социальной сети «В Контакте» и потому может быть спутан по невнимательности с адресом vkontakte.ru.

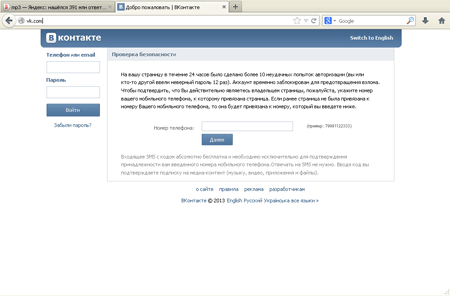

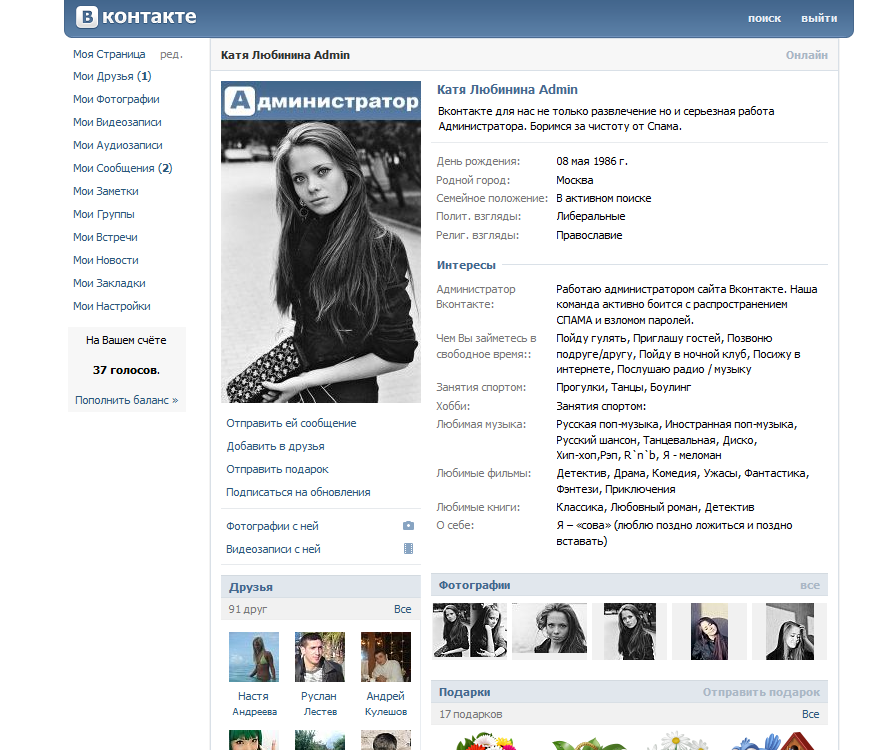

Если пользователь переходит по опубликованной в рекламном объявлении ссылке, происходит автоматическое перенаправление на другой ресурс, оформление которого имитирует интерфейс социальной сети «В Контакте». При этом поддельный сайт социальной сети открывается на персональной страничке «Администратора Кати Любининой».

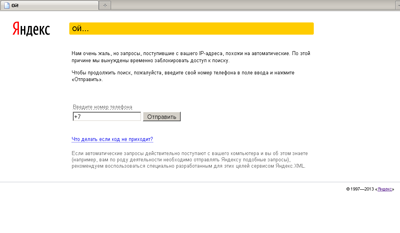

Спустя несколько секунд на экране возникает окно чата, в котором от имени «администратора» социальной сети «В Контакте» пользователю сообщают о том, что его аккаунт заблокирован за рассылку спама, при этом город, из которого якобы осуществлялась рассылка, подставляется в текст автоматически – для достоверности установленная на сервере программа подбирает город, в котором предположительно находится пользователь. Сообщения в окне чата появляются с некоторым интервалом, таким образом злоумышленники стараются имитировать общение с живым человеком. Если пользователь пытается ответить «администратору», на экране появляется сообщение о том, что возможность задавать вопросы в чате станет доступна только после активации аккаунта.

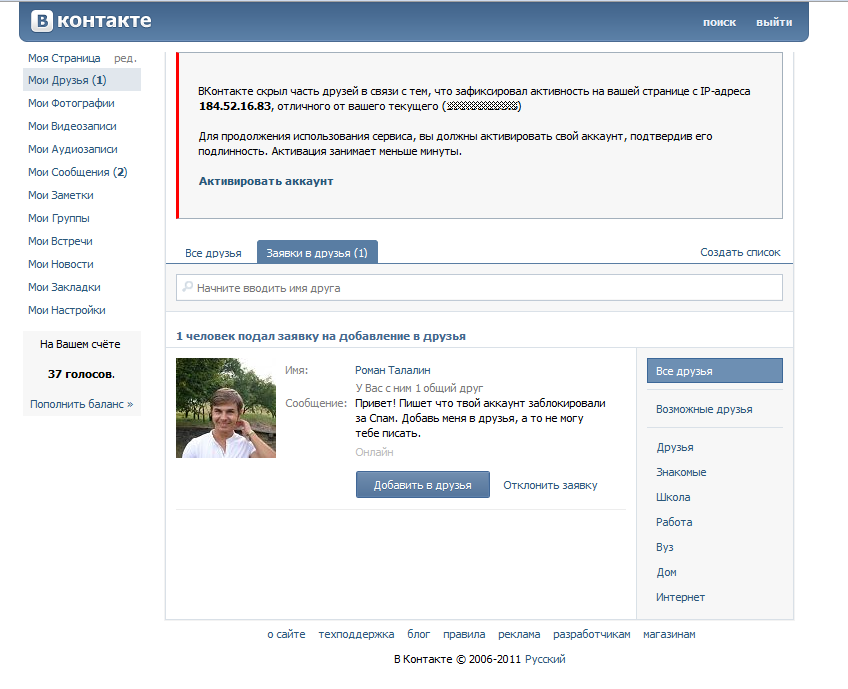

При этом поддельный сайт социальной сети содержит несколько страниц, открывающихся щелчком мыши по расположенному в левой части экрана навигационному меню: по замыслу мошенников, это должно вселять в потенциальную жертву уверенность, что она находится на настоящем сайте «В Контакте».

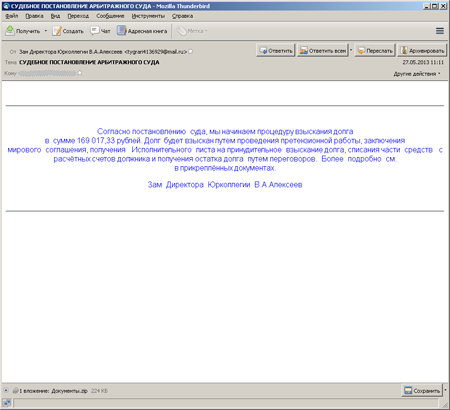

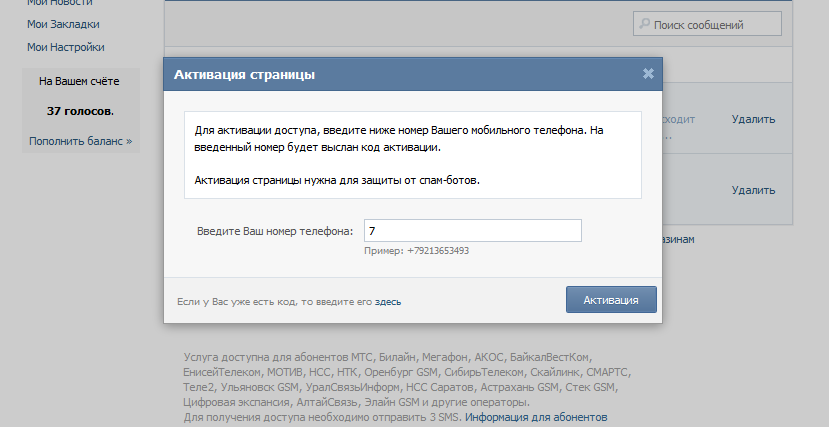

Для «активации» аккаунта используется старая и давно отработанная сетевыми жуликами схема: потенциальной жертве предлагается ввести номер своего мобильного телефона в специальную форму, а затем указать код, пришедший в ответном СМС. Таким образом пользователя «подписывают» на платную услугу, за оказание которой с его счета будет регулярно списываться определенная денежная сумма.

Адрес данного мошеннического ресурса уже добавлен в базы нежелательных сайтов. Компания «Доктор Веб» вновь призывает пользователей проявлять бдительность и не идти на поводу у злоумышленников, пытающихся заполучить личную информацию и номера телефонов для их последующего использования в неблаговидных целях.

drweb.com